Cursul 14 - Securitatea rețelelor

1. THREAT MODEL

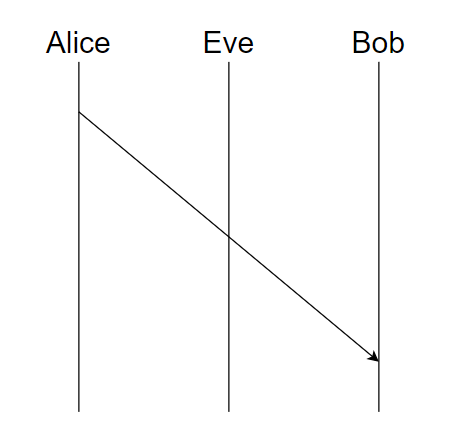

PASSIVE

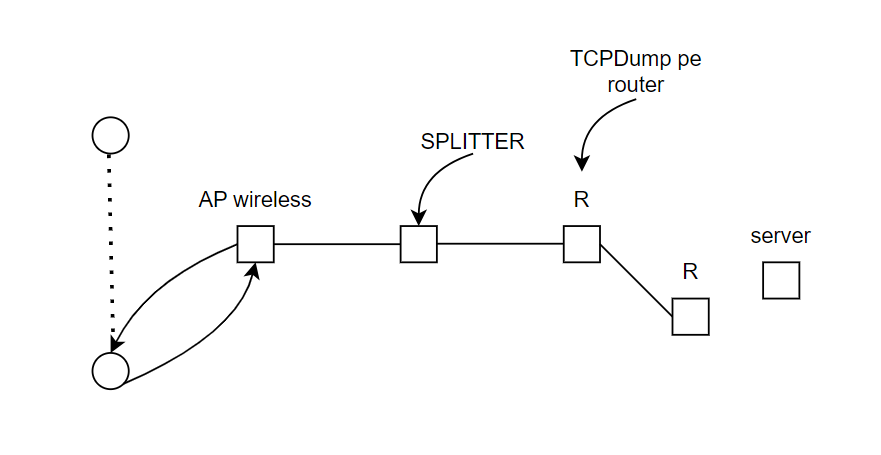

Amenințările pasive implică interceptarea și monitorizarea traficului de rețea fără a modifica datele transmise.

- SPLITTER - dispozitiv hardware care împarte semnalul pentru monitorizare fără a întrerupe traficul

- TCPDump - software care capturează pachetele de date care traversează rețeaua

ACTIVE

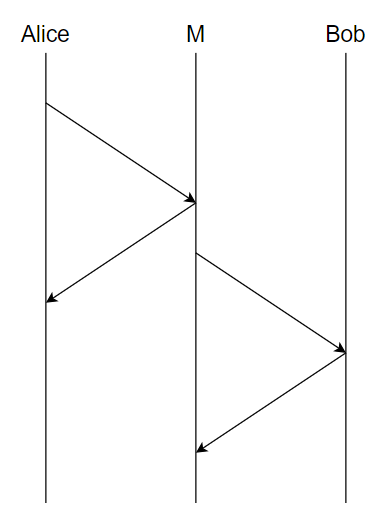

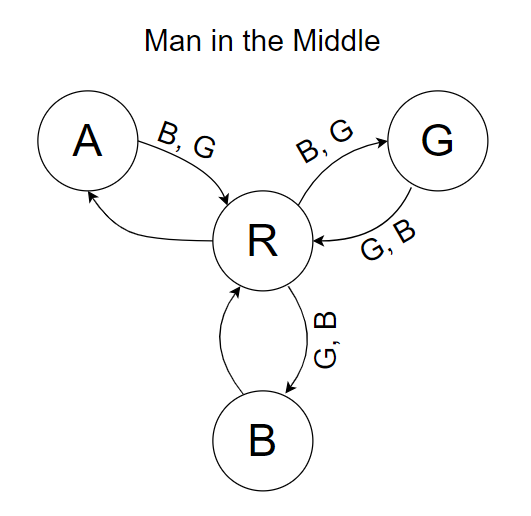

Amenințările active implică modificarea sau întreruperea traficului de rețea.

- Man in the Middle - se bazează pe un punct de routare pe care se face spoofing (R în desenul de mai jos), atacatorul interceptează și eventual modifică comunicarea dintre două părți

- Spoofing - atacatorul își asumă identitatea unei entități de încredere.

- DENIAL OF SERVICE - se referă la resursele limitate (BANDWIDTH, memorie), atacul vizează limitarea resurselor pentru a întrerupe serviciile

2. Primitive de securitate

One-time pad - sistem de criptare în care cheia este aleatorie și la fel de lungă ca mesajul

-

cheia trebuie să fie aleatorie și utilizată o singură dată.

-

cheia trebuie să fie la fel de lungă ca mesajul.

C = M + K (+ = XOR)

A <- C (cyphertext), R (random)

P ~ 50%

-> problemă: securitate, eficiență (cheia are lungimea mesajului)

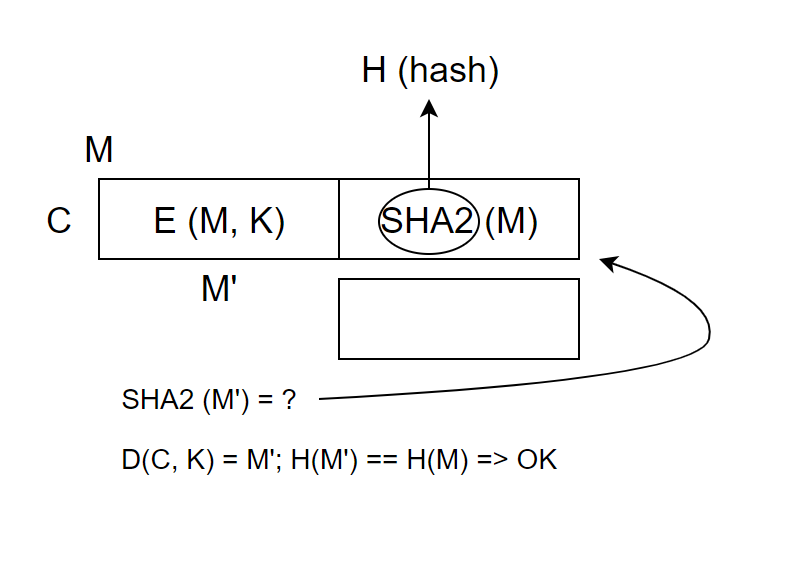

3. Algoritmi cu cheie simetrică

E(M, K) => C - Criptare

D(C, K) => M - Decriptare

∀ M, K: D(E(M,K), K) = M

Exemple:

-

DES - cheie de 56 de biți

-

RCU

-

AES - cheie de 12811961256 de biți

-

Cha Cha

keysize: 128-256 de biți

encriptare/decriptare rapidă -> 10Gbps/core

4. Algoritmi cu cheie publică

_K = (Kpub -> publică, Kpriv -> secretă)

Exemple:

-

RSA -> fact. nr. prime

-

ECDA -> în practică

∀ M, (Kpub, Kpriv) = M, dacă D(E(M, Kpub), Kpriv) = M

D(E(M, Kpriv), Kpub) = M

5. Algoritmul (SHA - One-way functions)

Funcțiile hash produc un digest fix dintr-un input de dimensiune variabilă, asigurând integritatea datelor.

f: M -> DIGEST -> eficient

-

SHA 160

-

SHA2 256

-

MD5

∃ Entități care atestă cheia publică a cuiva => Certificatul

TOFU - Trust of First Use

- Se presupune prima dată că nu vb. cu atacator

- Salvăm local cheia publică